După 20 de ani de amenințări informatice: cât de sigur e Internetul de mâine?

Cuvinte ca „hackeri” sau „atac cibernetic” sau chiar „infractor cibernetic” sunt înrădăcinate în vocabularul nostru actual și par niște deprinderi alimentate de Internet. În realitate, primul act de hacking consemnat de istorie a fost în 1903, când un anume Nevil Maskelyne a întrerupt o demonstrație publică a unui sistem wireless de comunicare și a transmis insulte în codul Morse. După mai bine de un secol comunicăm, lucrăm și ne distrăm pe Internet, un mediu aflat constant sub amenințarea infractorilor cibernetici. Ce-au însemnat ultimii 20 de ani în securitate cibernetică?

Independent de incidentul din 1903, un alt moment devenit istoric e relevant în contextul discuției despre securitate cibernetică. În 1945, când computerele abia începeau să fie dezvoltate și să fie puse la treabă, a fost consemnată prima “vulnerabilitate” într-un astfel de sistem de calcul. S-a întâmplat la Harvard, unde inginerii au descoperit în computer o molie care a dat peste cap sistemul. Au extras-o de-acolo și au făcut ceea ce a rămas în istorie drept primul caz de „debugging”, adică de rezolvare a unei probleme. Dar ei, la propriu, au făcut debug.

În prezent, bug-urile sunt vulnerabilități în infrastructuri software și hardware care ajung să fie exploatâte de infractori cibernetici sau dăunează experienței de utilizare. Și acum trebuie să luăm mai în serios ca niciodată vulnerabilitățile, pentru că Internetul, și am văzut asta în 2020, a devenit coloana vertebrală pentru comunicații, muncă, informare, divertisment și nu numai. În câțiva ani, pe măsură ce tehnologia 5G se va dezvolta, Internetul va fi mai important ca niciodată.

Primii 10 ani și primele mari schimbări

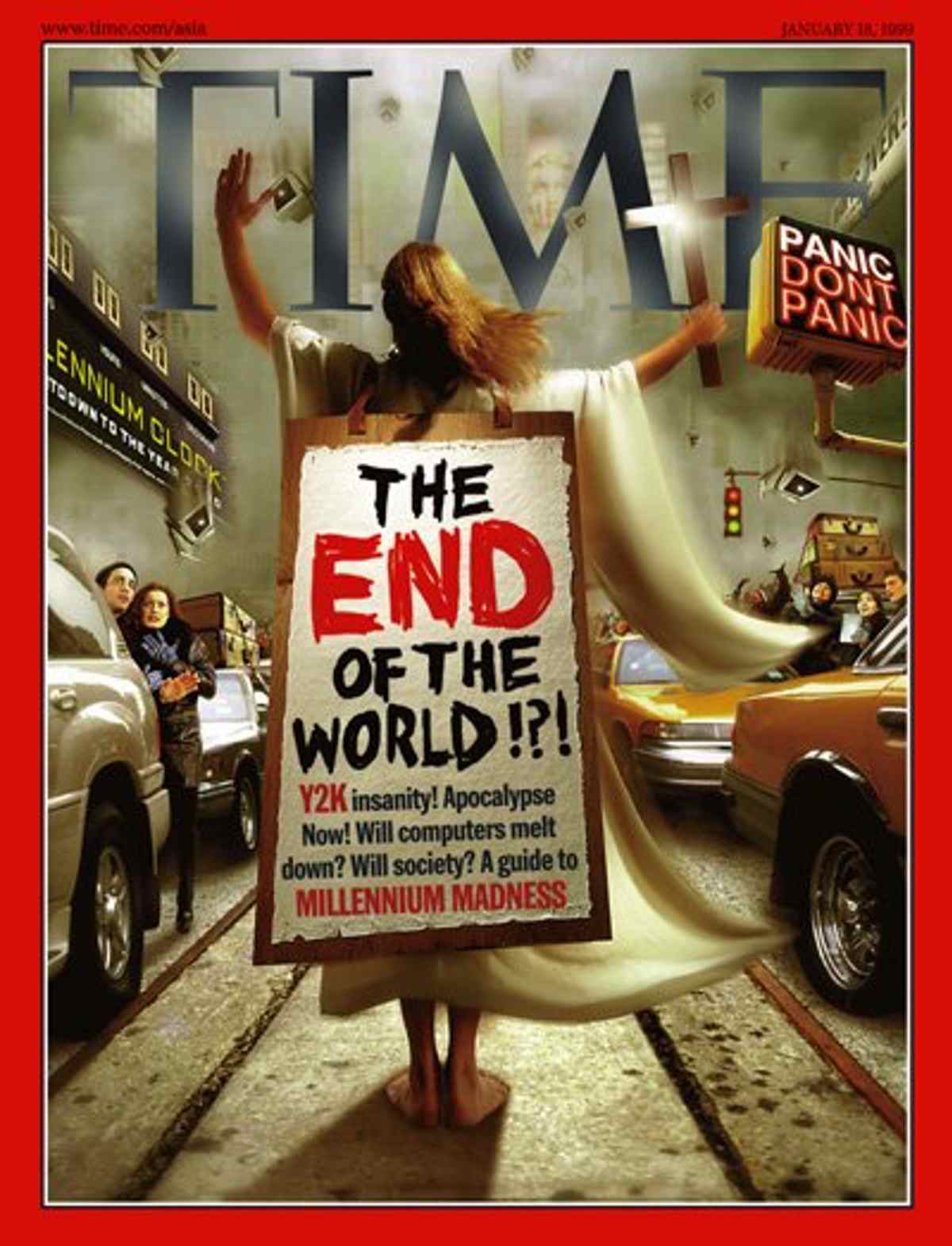

Cei care au prins noul mileniu cu acces la internet sigur au auzit de Y2K. A fost caracterizat drept “apocalipsă” și au circulat informații despre cum centralele nucleare vor scăpa de sub control, despre cum sistemul bancar va pica, dar și despre cum orice computer va fi pus la pământ. Din fericire, era doar o problemă de natură tehnică pe care specialiștii au putut-o rezolva.

Însă așa ne-am început mileniul, dar și cea mai puternică perioadă de dezvoltare pentru Internet. În teorie, Y2K nu era o problemă foarte mare și cu siguranță n-avea nici o treabă cu apocalipsa. Chiar dacă n-a ținut direct de securitate cibernetică, și de protejare în fața hackerilor, Y2K putea afecta dramatic orice computer. Pe scurt, problema era că, din cauza modului în care era abreviat anul (erau folosite ultimele două cifre), 2000 putea fi “confundat” de un computer cu anul 1900. Această simplă confuzie ar fi dus, pe-o spirală fără sfârșit, la erori și o dezordine în catalogarea datelor. Doar că problema a fost prevăzută din timp și corectată înainte de-a se întâmpla. S-a stârnit ceva panică, oamenii au început să-și facă rezerve ca de apocalipsă, dar computerele au rezistat (cum și era de așteptat).

Înainte de momentul Y2K, a fost momentul Melissa chiar în 1999. Acesta a fost primul virus cu distribuție în masă. A pornit de la David Smith și-a afectat peste 300 de companii din întreaga lume (conectate la internet și cu un serviciu de mail activ), iar printre numele mari s-au regăsit Lucent Technologies și Lockheed Martin. Au trebuit să-și oprească sistemele și să rezolve problema, chestiune care a dus la daune însemnate. Bilanțul pentru Melissa a fost de circa 80 de milioane de dolari, iar Smith a fost condamnat la 20 de luni de închisoare.

Cu acești doi parametri înțelegi mai ușor cum se pregătea lumea, și cum pregătea lumea internetul, pentru noul mileniu și pentru ceea ce era estimată ca fiind o explozie a tehnologiei. Așa s-a și întâmplat.

Ca să înțelegi ce însemna securitate cibernetică pe internet la începutul anilor 2000, trebuie să știi cum funcționa internetul. Cei care îl foloseau aveau la dispoziție instrumente destul de rudimentare: serviciu de mail, browser pentru a naviga pe ceea ce e world wide web, eventual client de mesagerie instant (cum sunt Messenger și WhatsApp acum) și distribuție de fișiere. Nu exista ideea de video streaming, pentru că viteza nu permitea așa ceva decât la o calitate cel puțin meschină. Totodată, computerele și utilizatorii nu erau conectate atât de puternic, cum se întâmplă în prezent cu rețelele sociale care permit răspândirea cu rapiditate a informațiilor, mesajelor periculoase și-a virușilor.

În primii 10 ani din noul mileniu domeniul securității cibernetice a fost dominat de două – trei subiecte principale: amenințările transmise prin mail (de la scam, de tipul „prințul nigerian„, și spam până la viruși care afectau fișiere locale și miza era ca un computer să fie transformat în “gazdă” și de-acolo virusul respectiv să fie dat mai departe), computerele transformate în rețele botnet (echipamente individuale transformate într-un grup care poate ataca la comandă în ceea ce în industrie e cunoscut drept Denial of Service, când un site înregistrează un trafic mai mare decât poate duce) și furt de informații.

Spre finalul primului deceniu s-au întâmplat câteva lucruri care prefigurau ce ne așteaptă în perioada 2010 – 2020. În 2007, Apple a lansat primul său smartphone. În 2008, Google împreună cu HTC a lansat primul smartphone cu Android. Cele două momente au condus, într-un deceniu, la transformarea telefonului într-un computer hiperportabil, extrem de performant și o țintă pentru infractori cibernetici. Apoi, în 2008, a apărut ZeuS. Era un virus de tip troian care fura informațiile bancare ale utilizatorilor. Câțiva ani mai târziu au fost arestate circa 100 de persoane implicate în această fraudă estimată că a provocat daune de circa 70 de milioane de dolari.

FOTO: servere zeus

Unde erau localizate servere pentru ZeuS în 2010 (conform Kaspersky)

ZeuS a fost un moment cheie, deoarece aproape de finalul primului deceniu a început să crească și sectorul de internet banking. Pe scurt, atunci se puneau bazele a ceea ce în prezent luăm drept banal: plăți online, verificarea conturilor via internet și chiar administrarea conturilor bancare online. Și sistemul bancar mereu înseamnă bani, iar pentru infractori înseamnă deja o țintă. Acest virus lansat în 2008 există, într-o formă sau alta, și în prezent. Între 2013 și 2017 se estima că prin acesta au fost furate patru miliarde de date personale ale utilizatorilor.

În acești 10 ani, au fost și românii în atenția lumii: un tânăr din România a fost acuzat, în 2006, de spargerea a peste 150 de computere ale autorităților din Statele Unite ale Americii și-a provocat pagube de 1,5 milioane de dolari. Printre instituții s-au numărat NASA, Marina Militară, dar și Departamentul pentru Energie. Cât a fost teribilism, cât a fost operațiune orchestrată la nivel internațional nu vom ști. Dar momentul acesta a arătat altceva: securitatea cibernetică trebuie luată în serios, pentru că parolele pot fi ghicite sau că instituțiile sunt cel mai predispuse. Una dintre motivațiile lui Victor Faur (la acea vreme avea 26 de ani) a fost să arate că, deși acele computere sunt considerate cele mai sigure, pot fi sparte.

Între 2000 și 2010, hackingul și virușii erau în faza de experimentare. În 2004, Facebook a fost lansată oficială. În 2007, primul smartphone modern. În 2009, a fost lansat Windows 7, considerat primul sistem de operare Microsoft pregătit cu adevărat pentru noua eră a internetului. Și așa intrăm în perioada 2010 – 2020 cu câteva elemente cruciale: dezvoltarea rețelelor Wi-Fi, încă un pericol dacă nu sunt securizate, acces la internet de oriunde, pe orice dispozitiv, dar și date mai importante ca niciodată, cum ar fi cele pentru conturi bancare.

Noul tip de hacking: sechestrarea datelor și șantaj

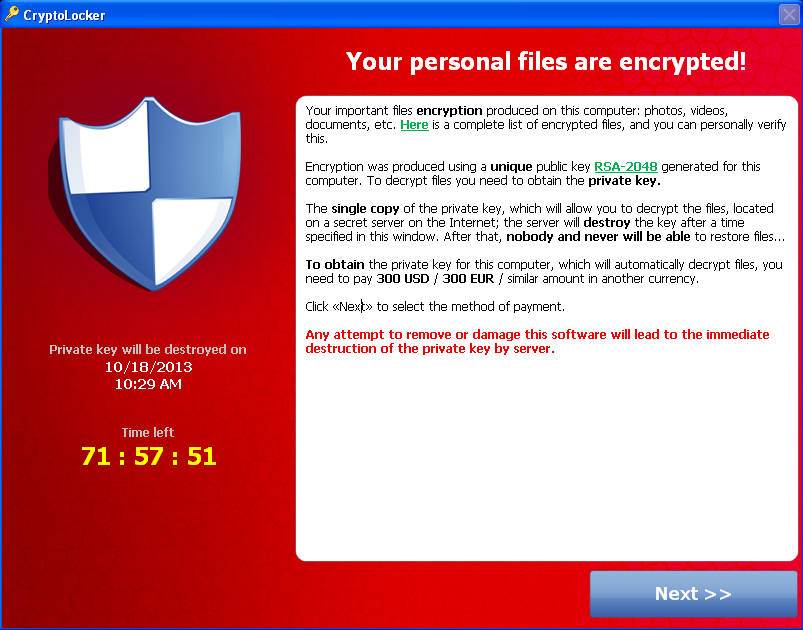

Acest deceniu a fost marcat de un virus de tip nou: ransomware. Pe scurt, se instalează pe computer (clasic sau telefon), criptează datele și cere bani ca să le deblocheze. Situația a devenit dramatică mai ales în ultimii ani și infractorii cibernetici au reușit să producă pagube de sute de milioane. Totuși, abordarea nu-i nouă. Într-o anumită formă, rudimentară, există din 1989. A început să aibă tracțiune între 2005 și 2006, dar a explodat cu adevărat pe măsură ce internet a fost adoptat la scară globală.

Diferența unui ransomware față de tot ce altceva e că poate cripta datele respective. Și dacă în cazul majorității utilizatorilor e sau nu dramatic, când vine vorba de instituții cu date critice situația e cu adevărat extremă. Fenomenul ransomware a revenit în 2013, odată cu CryptoLocker.

Ce-i definitoriu pentru ransomware în această perioadă e că se bazează pe ecosistemul criptomonedelor, ca Bitcoin, pentru a colecta recompensa, dar și pentru a nu lăsa urme. Criptomonedele nu pot fi urmărite și, odată plătită suma, infractorii nu prea pot fi descoperiți doar luând urma banilor. CryptoLocker a fost primul cu un astfel de mecanism. O estimare arată că între 15 octombrie și 18 decembrie 2013 CryptoLocker a generat pentru infractori circa 27 de milioane de dolari. Un astfel de succes i-a determinat pe alți infractori să folosească această tactică. În mai puțin de doi ani, sisteme bazate pe Windows și Linux, în special servere pentru cel din urmă, au fost ținta atacurilor.

Astfel de atacuri nu sunt străine nici de platformele străine, cea mai predispusă fiind Android, deoarece permite instalarea de aplicații din surse terțe. În ultimii ani, Google a încercat să securizeze cât mai bine platforma, inclusiv magazinul cu aplicații, dar în astfel de cazuri e important să știi că între infractori cibernetici și specialiști în securitate cibernetică e un joc de-a șoarecele și pisica. Uneori câștigă șoarecele (și-și plasează virusul de tip ransomware și colectează bani), alteori pisica.

În 2017, ransomware a ajuns în atenția tuturor. În mai, un virus denumit WannaCry folosea o vulnerabilitate din Windows ca să infecteze computerele, să cripteze datele și să ceară bani. A fost un atac la o scară până atunci nemaivăzută. Circa 230.000 de computere, din peste 150 de țări, au fost afectate. WannaCry cerea 300 de dolari per computer, iar pe lista companiilor afectate s-au regăsit renault, Deutsche Bahn, Telefonica, Honda sau FedEx. Virusul putea exploata sistemele Windows de la XP până la Windows 10, dar și versiunile sistemului de operare pentru servere. Microsoft a lansat o actualizare, dar pentru cei afectați era prea târziu. Iar pentru cei care au plătit era și mai târziu.

O declarație a unui expert în securitate cibernetică, din 2016, rămâne ca un adevăr până în prezent: „Companiile trebuie să se apere împotriva oricărui tip de amenințare, în timp ce hackerii trebuie să găsească doar o singură vulnerabilitate”. Am văzut cum s-a întâmplat asta chiar în 2020, când înmulțirea platformelor de streaming și limitarea, parțială, a accesului la conținut pentru anumiți utilizatori a dus la o accentuare a atacurilor cibernetice.

Un bilanț al acelei cercetări arăta că 4.502 de utilizatori au fost expuși la diverse amenințări prin intermediul fișierelor rău intenționate, care conțineau numele unuia dintre aceste cinci seriale, ca momeală, cu un număr de 18.947 de tentative de infectare înregistrate. Cel mai mare număr a provenit de la fișierele care conțineau numele The Mandalorian, un serial popular, marca Disney +, ca momeală – 1.614 utilizatori și un total de 5.855 de tentative de infectare. Și asta pentru că Disney+, deocamdată, e disponibil doar în anumite țări. În România, de exemplu, nu e.

Totodată, s-au înmulțit tentativele de fraudă pe rețele sociale, mailuri și în aplicațiile de mesagerie. Mai sus am amintit de schema cu “prințul nigerian”. Doar că funcționează și în prezent. Un calcul din aprilie 2019 arăta că schema încă produce daune de 700.000 de dolari anual. În prezent, astfel de fraude se folosesc și de imaginea unor magazine, unor branduri cunoscute și au două scopuri: fie colectarea datelor personale (mail, data nașterii, telefon) pentru ca infractorii să se dea persoana respectivă, fie colectat direct bani prin promisiunea că oferă bilete de avion la preț mai mic, telefoane ieftine și nu numai. Am detaliat câteva astfel de fraude chiar și în România.

Vine 5G. Ce trebuie să regândim pentru noul internet?

Dintre toate tehnologiile promise în ultimii ani, pentru următorii ani, eu aștept 5G,cum ziceam și în articolul despre ce înseamnă această nouă generație de internet mobil. Dar și pentru acesta, și odată cu dezvoltarea unor noi aplicații, trebuie să ne pregătim mai bine decât până acum. Și România, spre deosebire de alte țări, n-a fost doar o oază pentru fraudă. A fost și este furnizor de soluții de securitate cibernetică.

La începutul anilor 2000, Microsoft a cumpărat de la GeCAD Software aplicația RAV Antivirus, a cărei infrastructură a ajuns să fie folosită mai târziu în Windows. Compania care a dezvoltat antivirusul cumpărat de Microsoft a fost fondată în 1992, într-o vreme în care prea puțini oameni, la nivel global, erau interesați de securitate cibernetică. RAV a fost dezvoltat pe-o tehnologie proprie și, iată, la aproape 20 de ani de la achiziție putem spune că a fost o abordare vizionară, așa cum a fost și Bitdefender.

În prezent, companiile specializate în securitate cibernetică nu mai vând “antiviruși”, că nu mai e vorba doar de atât. Vând, în schimb, “soluții de securitate”. Acestea filtrează conținutul internetului care-ți trece prin casă sau prin routerul Wi-Fi pe care îl ai (și acesta o țintă pentru infractori). Și, pe măsură ce casele devin din ce în ce mai inteligente, securitate cibernetică devine mai importantă. În 2018, Bitdefender și-a actualizat produsul pe care îl vede potrivit acestei perioade: BOX. E un router wireless pentru care cumperi un abonament care să-ți protejeze internetul încă de când „intră” în casă.

Provocările pentru 5G: cum e securizată rețeaua următorului deceniu?

Acum sunt cu adevărat curios ce se întâmplă cu 5G și cum e securizată o rețea de nouă generație atât la nivel hardware, cât și software. Așa că i-am întrebat pe cei de la Huawei cum e dezvoltată securitatea unei astfel de rețele. Mi-a explicat Sergiu Zaharia, Cyber Security Officer, Huawei Technologies, România.

Securitatea unei rețele 5G trebuie înțeleasă într-un context ceva mai larg, alături de beneficiile și verticalele care vor fi construite peste acest nou tip de infrastructură, după cum a rezumat Sergiu.

„Standardele de securitate la care lucrează experți din partea producătorilor, operatorilor, din mediul academic și din alte organizații sunt elaborate în așa fel încât să implementeze măsuri încă din faza de design, atât în nucleul rețelei și în cadrul componentelor de rețea care compun un întreg, cât și în ariile care vor beneficia de acestea. De exemplu, standardele 3GPP si NESAS definesc cerințe tehnice de securitate pentru stațiile radio care asigură conexiunea dintre terminalele mobile și rețeaua mobilă a operatorilor, cunoscute drept gNodeB, dar definesc și cerințe de securitate pentru drone sau pentru interacțiunea viitoarelor vehicule interconectate cu infrastructurile rutiere ori cu bicicliștii, cunoscută drept Vehicle to Everything (V2X)”, a detaliat Sergiu.

Când ții cont de toate acestea, vezi că securitatea unei soluții bazate pe 5G trebuie văzută holistic, cu o responsabilitate împărțită între producătorii de echipamente, operatorii rețelei și furnizorii de servicii peste această rețea. „Producătorii de echipamente de rețea și de terminale trebuie să acorde o importanță deosebită securității aplicațiilor și componentelor software, ca urmare a virtualizării generoase a funcțiilor de management al rețelei și a creșterii numărului de linii de cod asupra cărora se pot lansa multiple atacuri. Operatorii au drept obiective menținerea rețelei de comunicații la o disponibilitate ridicată, cu asigurarea latențelor și a capacității necesare serviciilor verticale, pentru care pot aloca segmente de retea cu parametri diferențiați pe nevoile fiecărui client”, a adăugat Sergiu. El susține și că ofertanții de servicii din zona Connected Car sau Digital Health sunt obligați să implementeze soluții de management al identității și de control al accesului într-un mediu puternic virtualizat și distribuit.

„Există soluții în acest sens, dar ele vor evolua în paralel cu noile amenințări și idei ale atacatorilor, care vor încerca să preia controlul unor automobile, drone, sau, pur și simplu, să impersoneze doctori sau profesori cu dorințe de afirmare în domenii pe care nu le-au exersat vreodată”, a mai spus acesta.

Pentru a preveni aceste noi amenințări, există deja o serie de imbunătățiri pe care 5G le aduce infrastructurilor, precum trecerea la algoritmi criptografici pe chei de 256 biți inclusiv la nivel radio, felierea rețelei la nivel de client (de exemplu: separarea traficului pentru mașini conectate de cel pentru conținutul 8K destinat clienților de televiziune), asigurarea unor protecții de tip perimetral între operatori sau criptarea identității pe care utilizatorii o au la nivelul terminalelor mobile (acel IMSI care ridica în trecut probleme privind protejarea identității și locației fiecăruia dintre noi).

„Pe măsură ce experții conlucrează, noile amenințări vor fi mereu absorbite în standardele de securitate tehnice pe care producătorii, operatorii și furnizorii de servicii verticale le vor implementa în noua arhitectură pe care noi, utilizatorii finali, o vom utiliza cu o încredere din ce în ce mai mare”, a conchis Sergiu.

Acest articol face parte dintr-un proiect editorial susținut de Huawei România. Compania Huawei nu a intervenit asupra conținutului articolului.